先日生まれて初めてサイトがハッキングされるという経験をしました。

まさかこのような小さなサイトをハッキングする輩がいるとは思ってもみませんでしたが、実際にハッキングされるとそもそも何が起きたのか分かりません。

きっかけはアナリティクスを確認した際に気づいたかなり少ないアクセス数。不思議に思ってサイトを見てみるとサイト表示が完了する前にいきなり他のサイトに飛ばされるではないですか!?

しかもかなり怪しいソフトをダウンロードするようにと仕向けるアフィリサイトにつながってしまい、検索で訪問してきた人はかなり驚いたはずです。僕自身もかなりビビりました。

ああ、これはハッキングされたのだと思い、すぐに詳しい友人に連絡。

友人の手を借りながら、何が原因で自動リダイレクトが発生しているのかを調べ、原因を除去して、最終的には何とか通常のサイトにまで戻すことができました。とはいえ、その被害は甚大で正直なところかなり気落ちしています。

とりあえず現状で判明している原因、予防策、解決方法、その甚大な被害についてご紹介したいと思います。皆さん本当にご注意下さい。

ハッキングから解決方法までの手順

ハッキングにより発生した症状

まず今回発生したハッキングの概要を改めて。

自サイトにアクセスするとサイトが表示される前に自動で外部サイトにリダイレクトされてしまいます。

リダイレクト先のサイトは以下のようなサイト。スマホからアクセスするとアプリのインストールを促すページに飛びました。

いかにも公式ページのようなつくりですが、完全に別ものです。恐らくソフトのインストールによりアフィリエイト収入を得られるようになっているのだと思います。

しかもタブを消そうとするとポップアップが出て警告を出そうとする超めんどくさい仕様。何も知らずにサイトを訪れた方には本当にご迷惑をおかけしました。

症状の原因

この症状を元に調べてみると以下のようなことが分かりました。

- ヨーロッパで同様の被害が多発している

- jsファイルにリダイレクトコードを埋め込んでいる

- ただし、jsファイル内のコードは暗号化されている(URLで調べてもどこにコードが埋め込まれているか気づきにくい)

- phpファイルに暗号化をデコードするプログラムが埋め込まれている

ハッキングされた後にデータファイルを上記のように書き換えられてしまっていることが今回の事件の原因でした。

解決方法

そのため、解決方法は簡単で、上記に該当するコードを削除するということ。

Chromeで書き換えられたコードのファイル場所を特定して、FTPソフトでデータファイルにアクセスして削除するだけ。

ただそれだけなのですが、これが非常に面倒でした。

書き換えられたファイルはどこにあるか

今回僕がハッキングされた際に埋め込まれていたコードは以下のようなものでした。

var _0xaae8=[“”,”x6Ax6Fx69x6E”,”x72x65x76x65x72x73x65″,”x73x70x6Cx69x74″,”(…以下続く)

友人によるとURLを2進法に変換して、phpファイルでURLに変換しているとのこと。

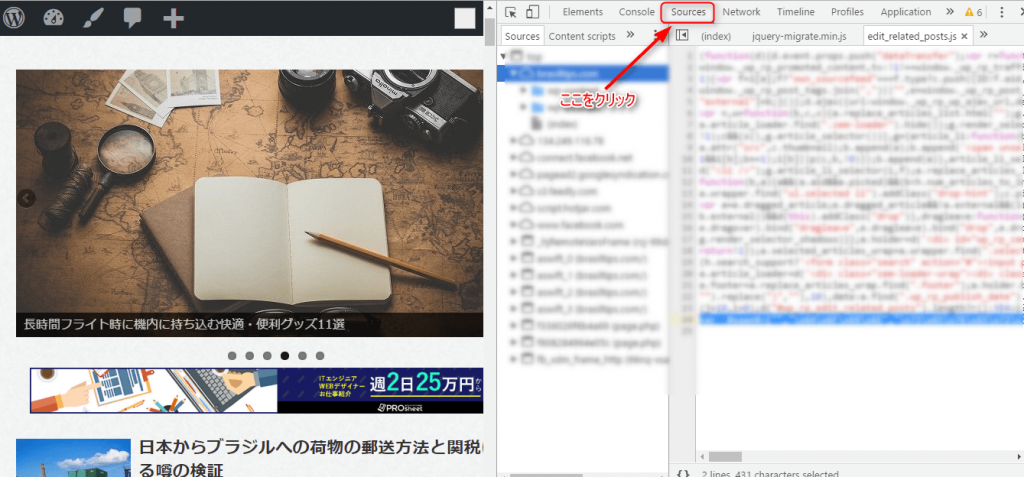

このコードが埋め込まれているファイルがどこにあるか調べるためにはまずChromeのデベロッパーツールを起動します。サイトにてF12キーを押すと以下のような画面が表示されます。

その後、上部にある「Sources」というタブを選択します。

この状態で「Ctrl+Shift+F」を押して検索画面を開きましょう。今回は事前に上記のコードが分かっていたので、冒頭のコード0xaaを入力して検索しました。

すると以下の画像のように0xaaが含まれるファイルが一覧で出てきます。これらのファイルを一つ一つFTPで辿っていって確認、修正することになります。

ちなみに僕の場合はTopページで検索しただけで10個程度のファイルが書き換えられていた他、記事ページでも検索をかけたところ複数のファイルがヒットしました。投稿記事のみで動くファイルもあるため、それぞれ調べることにご注意下さい。

今回調べた限りでは上記のコードが各ファイルの最後尾に追加されている形でした。

後日改めてすべてのファイルをFTPでダウンロード、上記コードを検索したところ上述の方法では見つかっていなかったハッキングコードがわんさか出てきました。

サイト表示に問題はありませんでしたが、一つ一つ削除するのではなく、バックアップファイルから復元する方がいいと思います。僕が利用しているMixHostは自動でバックアップが保存されていたため、ハッキング前の状態にまるごと復元しました。

ハッキングによる被害

正直いつハッキングされたのか分かっていません。キャッシュが残った状態だとそれが更新されるまではリダイレクトされませんから。

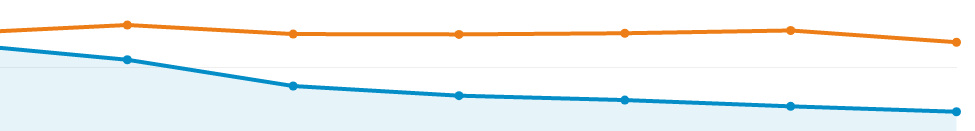

ただ、アナリティクスの流入数をみてみると以下のような数字の変遷が出ています。

GoogleAnalytics

元々一日1500ほどあったユーザー数は300程度まで落ち込んでいます。(オレンジ色がハッキングの影響が出る前・青がその後の状態)

この記事を執筆している時点では、コードを修正してから数日しか経過していないためこれから回復するかは不明です。そもそも検索順位にも影響が出ており、これが回復しないことにはアクセスは元に戻らないです。

ハッキングされないための予防策

そもそも何故今回ハッキングされてしまったのでしょうか。

一般的には以下の事柄が原因として考えられます。

- FTP情報(ID/Password)の流出

- wordpressの脆弱性をついた攻撃

- サーバー設定の脆弱性

- サーバー管理者の責任によるサーバーの脆弱性

サーバー会社に問合せたところサーバーが攻撃を受けた痕跡はないということで、最も可能性が高いと考えられるのは2の脆弱性をついたもの。

実は現在5つのサイトを所有しているのですが、いくつか放置しているものもあり、その中にはWordpressのバージョンが古いものもいくつかありました。

さらにはこれら全てを同じIDパスワードで管理していたのです。

そのためバージョンが古いサイトがその脆弱性を攻撃されIDパスワードが流出、それを利用して同じサーバーにあった当サイトを含めた複数のサイトに侵入されて、ハッキングされたものと考えられます。

基本の基本をおろそかにしていたため非常に恥ずかしい結果なのですが、恐らく多くの方が僕と同じ状態でサイト運営をされていると思います。

以下のことは皆さん十分に対策を講じるようにしましょう。

- WordPressのバージョンは常に最新にする

- 複数サイトを管理している場合はパスワードを別のものにする(被害拡大の防止)

また万が一ハッキングされた場合には必ずパスワードをすぐに変更するようにして下さい。せっかく削除してもすぐに新しいマルウェアを入れられたら意味がありませんので。

参考 hycko.blog

ご質問はこちら Comment/Question